I router casalinghi spesso hanno password per la rete WI-FI pre-impostate, le quali sono di solito lunghe e abbastanza complesse (giustamente). Per questo motivo è stata implementata la possibilità di connettersi attraverso la WI-FI Protected Setup (WPS).

Questa tecnologia, come tutte, può offrire dei punti deboli: prima vediamo come funziona questo tipo di connessione, quindi vediamo come scoprire le vulnerabilità

WPS: che cos’è

La connessione attraverso WPS offre diversi metodi di autenticazione:

- attraverso codice PIN del dispositivo

- pulsante denominato WPS (tipo PCB)

- usando la tecnologia NFC mediante etichette RFID

- tramite dispositivo USB (procedura non certificata)

Questa connessione può esser vulnerabile ad attacchi di tipo Brute-Force e Pixie-Dust Attack (usando Reaver).

Siamo vulnerabili?

Premessa: è’ buona regola per i dispotivi IoT l’installazione di firmware aggiornati.

Per verificare la vulnerabilità del nostro dispositivo di rete è possibile usare Wireless Air Cut, il quale verificherà lo stato del router indicando se sussistono vulnerabilità.

Infatti, dopo aver selezionato la scheda di rete WIFI corretta dal menù a discesa in alto a sx, basterà cliccare su SCAN.

In alternativa possiamo premere il pulsante PCB Scan e premere il corrispondente pulsante WPS sul nostro router per iniziare la scansione.

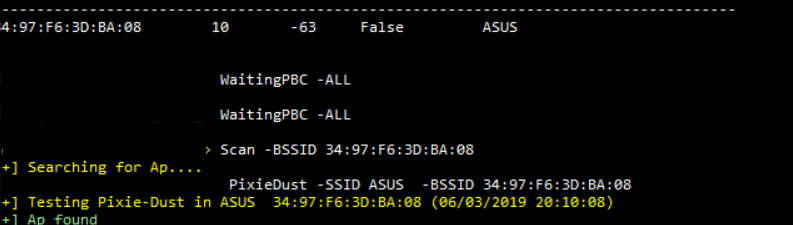

Nella finestra inferiore cliccando PixieDust è possibile simulare l’attacco per verificare se il nostro dispositivo è vulnerabile a questo tipo di attacco.

Cliccando inoltre sulle impostazioni in alto a dx e aprendo la voce WPS PIN è possibile visualizzare i modelli attualmente vulnerabili o con PIN di accesso predefiniti conosciuti.

Se il nostro dispositivo risulta vulnerabile è possibile procedere in tre modi:

- verificare ed aggiornare il firmware del dispositivo

- disabilitare la funzionalità WPS dalle impostazioni avanzate delle rete WI-FI

- se non vogliamo disabilitare interamente la funzionalità WPS è possibile disabilitare l’uso del PIN per la connessione WPS

PS. non tutti i modelli consentono di disabilitare SOLO la connessione attraverso PIN bensì sarà necessario disabilitare completamente la funzionalità.

Per usare lo strumento è necessario scaricare JumpStart

Nota bene: l’articolo è solo a fini educativi e di auditing per accertare e verificare la sicurezza della nostra rete e dei dispositivi usati in essa. Non è consentito ed è illegale usare lo strumento sopra per violare reti wireless altrui.