Qualche giorno fa abbiamo riportato di una vulnerabilità zero-day che affligge Microsoft Exchange, la quale è sfruttata in attacchi reali verso server on-premise.

Mitigazione Microsoft non sufficiente

Microsoft ha iniziato ad implementare una mitigazione distribuita attraverso uno script powershell che va a creare una regola di URL Rewrite nelle impostazioni ISS del server come indicato di seguito:

- Aprire le impostazioni o gestione IIS nel server Exchange

- Andare nei siti in uso e cercare Autodiscover

- Aprire la voce Url Rewrite

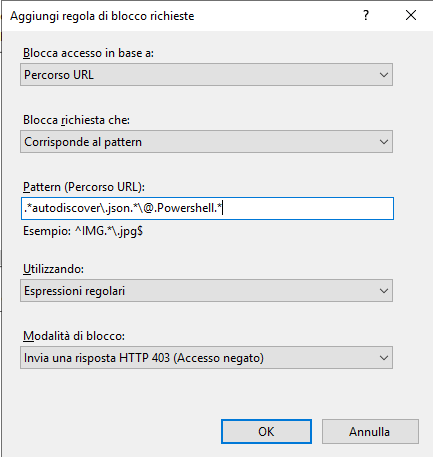

- Creare una nuova regola dando il blocco come Percorso URL, blocco richiesta che corrisponde al pattern ed inserire questo percorso:

- .*autodiscover\.json.*\@.*Powershell.*

- Impostarla come espressione regolare (da immagine)

Ora impostare una condizione di applicazione della regola, impostando come pattern sempre “.*autodiscover\.json.*\@.*Powershell.*” e come input {REQUEST_URI}

Dare OK alla fine. Il problema di questa soluzione, secondo il ricercatore di sicurezza Jang, è che può essere bypassata. Spiega questo problema nel seguente tweet:

Secondo i suoi test il pattern da inserire per poter allargare lo spettro della mitigazione è il seguente:

.*autodiscover\.json.*Powershell.*Tutto questo in attesa di una patch ufficiale da parte di Microsoft. La vulnerabilità, a quanto pare, non ha un punteggio di alta severità questo dovuto al fatto che un attaccante, per poter sfruttarla appieno, deve riuscire ad autenticarsi con credenziali amministrative o privilegiate.

Via: BP