- Applicare dovute regole di sicurezza alla connessioni Desktop Remoto in uso, limitando l’accesso ad unità condivise e agli Appunti

- Se riscontriamo di esser sotto attacco, cercare di identificare l’attaccante ed il suo IP tramite il Visualizzatore Eventi e capire quale account è stato compromesso

- Mantenere un antivirus centralizzato aggiornato e configurare correttamente gli antivirus nei client aziendali

447

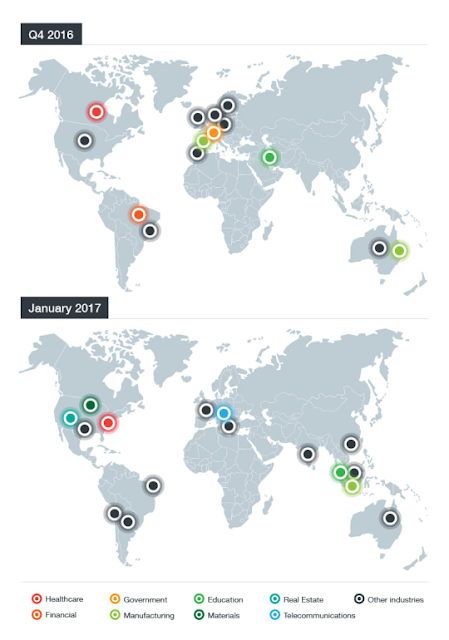

I laboratori Trend Micro, che hanno scoperto per primi il ransomware ed i suoi attacchi, riportano che negli ultimi 6 mesi gli attacchi sono raddoppiati, tutti verso infrastrutture enterprise. Gli attacchi sfruttano le porte RDP accessibili ed aperte verso l’esterno.

Come viene evidenziato nell’immagine, gli attacchi hanno riguardato anche l’Italia, in particolare verso enti Governativi, di Telecomunicazioni e altre industrie. Per questo motivo è opportuno tenere sempre il livello di attenzione alto e controllare che i propri computer/server siano sicuri, come?