Indice dei Contenuti

Cosa sono i ransomware

- ransomware che crittano l’intero contenuto del disco, richiedendo un riscatto in BitCoin tramite rete TOR per la decrittazione

- ransomware che crittano l’MBR del disco, rendendo di fatto impossibile l’accesso al disco ed ai suoi dati. Anche in questo caso, viene richiesto un riscatto in BitCoin tramite rete TOR (Considerazioni: Petya Ransomware: temibile e diverso dai soliti ransom)

Come prevenirli

- mantenere i sistemi operativi aggiornati, utilizzando come di consueto Windows Update

- mantenere i software in uso nel sistema aggiornati, ad esempio i componenti Java, Flash Player e simili. Questi molto spesso possono esporre il fianco a vulnerabilità di sicurezza

- accedere al sistema con un utente di bassi privilegi (utente standard). Troppo spesso vengono utilizzati per la navigazione quotidiana account administrator o con privilegi avanzati

- utilizzare password forti, rispettando i requisiti di complessità (vedere qui)

- eseguire delle scansioni antivirus regolari del sistema

- non aprire email con strani oggetti ed in particolare se con allegati come PDF, ZIP, JPG e simili. Molto spesso ci si accorge che sono mail dall’italiano stentato, ma attenzione: ultimamente sono migliorate molto e possono indurre in errore. Se abbiamo dei dubbi in merito, NON apriamo la mail o l’allegato, bensì contattiamo il provider o il servizio interessato tramite il loro servizio clienti telefonico.

- eseguire dei salvataggi regolari dei propri dati importanti, ivi compreso un immagine completa del sistema, e mantenere questi salvataggi offline, quindi staccati dalla rete.

Come identificare da che ransomware siamo stati infettati

- Use the special utility RakhniDecryptor

- Use the special RectorDecryptor utility

- use the utility RannohDecryptor

- Use a special ScatterDecryptor utility

- use the XoristDecryptor utility

- Use the special ScraperDecryptor utility

Verranno aggiunti collegamenti a nuovi strumenti di recupero quando saranno disponibili.

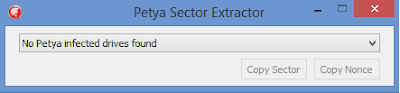

PETYA RANSOMWARE

- avvio dell’infezione tramite una mail di SPAM (solitamente tentativi di phising)

- il malware viene caricato in memoria

- viene provocata una schermata di errore forzata che obbliga il sistema al riavvio

- dopo il riavvio viene mostrata una schermata di finta esecuzione di chkdsk del sistema

- durante questo processo, viene eseguita la vera e propria criptazione dell’MFT e sostituzione del boot loader

- infezione avvenuta, richiesta di “riscatto” tramite BITCOIN

- Disabilitare il riavvio automatico del sistema: WIN + R > digita “sysdm.cpl” e dare invio > Avanzate > impostazioni Avvio e ripristino > togliere la spunta da Riavvia automaticamente

- Ora c’è una procedura da seguire, abbastanza articolata, CONSIGLIATA SOLO PER UTENTI ESPERTI: Petya key decoder | hasherezade’s 1001 nights – Decodificatore per PRIMO PASSAGGIO (Prima del CHKDSK) here