Indice dei Contenuti

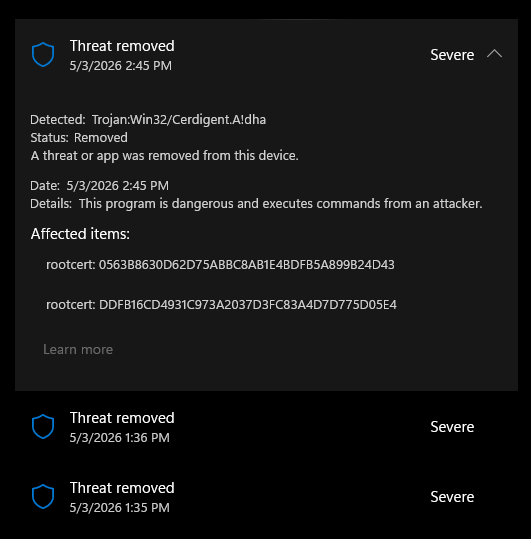

Dal 3 maggio 2026, migliaia di utenti Windows in tutto il mondo vedono comparire un avviso di Microsoft Defender che segnala la minaccia

Trojan:Win32/Cerdigent.A!dha. La comunità di Microsoft Q&A è inondata di segnalazioni identiche. Tutti si chiedono la stessa cosa: è reale o è un falso positivo? Ecco tutto quello che sappiamo.

Che cos’è Trojan:Win32/Cerdigent.A!dha?

Il nome di rilevamento Trojan:Win32/Cerdigent.A!dha segue la nomenclatura standard di Microsoft Security Intelligence per le minacce di tipo trojan su sistemi Windows a 32 o 64 bit. Il suffisso !dha indica che la detection è stata generata tramite analisi euristica dinamica (Dynamic Heuristic Analysis), ovvero non da una firma statica nota, ma da un comportamento rilevato durante l’esecuzione di un file.

Questo dettaglio è cruciale: le detection euristiche sono storicamente più soggette a falsi positivi rispetto alle firme classiche, poiché si basano su pattern comportamentali che possono sovrapporsi a software legittimo.

ATTENZIONE Microsoft non ha ancora rilasciato una comunicazione ufficiale che classifichi esplicitamente questa detection come falso positivo. Tuttavia, il volume anomalo di segnalazioni simultanee da parte di utenti con configurazioni molto diverse è un forte indicatore.

Perché così tanti utenti lo vedono contemporaneamente?

Il forum ufficiale Microsoft Q&A ha registrato oltre 20 segnalazioni identiche nelle prime ore del 3 maggio 2026. Gli utenti riportano che l’avviso è comparso dopo un aggiornamento automatico delle definizioni di Defender, senza aver installato nuovo software o visitato siti sospetti.

Questo schema — molti utenti, contemporaneamente, con lo stesso rilevamento su sistemi eterogenei — è un pattern classico dei falsi positivi introdotti da un aggiornamento delle firme. In passato eventi analoghi hanno coinvolto altri software di sicurezza: nel 2010 McAfee causò un loop di riavvii su milioni di PC, nel 2021 CrowdStrike e nel 2024 lo stesso Windows Defender colpì file di sistema legittimi.

CONTESTO TECNICO Le definizioni di Microsoft Defender vengono aggiornate più volte al giorno tramite Windows Update e Microsoft Update. Un singolo errore in un aggiornamento può innescare rilevamenti errati su scala globale in poche ore.

Come verificare se si tratta davvero di un falso positivo

Prima di agire, è importante capire quale file sia stato segnalato. Segui questi passaggi:

- Apri Windows Security → Protezione da virus e minacce → Cronologia protezione. Individua l’elemento rilevato come

Trojan:Win32/Cerdigent.A!dhae annota il percorso completo del file. - Carica il file su VirusTotal (virustotal.com). Se degli oltre 70 motori antivirus disponibili solo Defender (o pochissimi altri) segnalano il file, è probabile che si tratti di un falso positivo.

- Verifica la firma digitale del file: tasto destro sul file → Proprietà → Firme digitali. Se il file appartiene a un produttore noto e la firma è valida, aumenta la probabilità di falso positivo.

- Controlla la data dell’aggiornamento di Defender: apri PowerShell e digita

Get-MpComputerStatus | select AntivirusSignatureLastUpdated.

Se l’aggiornamento è avvenuto nelle ultime 24 ore, potrebbe essere la causa. - Invia la segnalazione a Microsoft tramite il portale ufficiale (vedi sezione successiva).

Come segnalare il falso positivo a Microsoft

Microsoft mette a disposizione il portale Microsoft Security Intelligence per inviare file sospettati di essere rilevati erroneamente. È il canale ufficiale e la procedura è gratuita.

URL: https://aka.ms/wdsi Sezione: "Submit a file" Tipo di segnalazione: "Incorrect detection (False positive)"

- Visita microsoft.com/wdsi/filesubmission e accedi con il tuo account Microsoft.

- Carica il file in quarantena o una sua copia. Puoi recuperarlo da Protezione da virus e minacce → Cronologia protezione → Ripristina (con cautela).

- Seleziona “Incorrect detection (False positive)” come tipologia di invio.

- Aggiungi una descrizione breve: specifica che molti utenti riportano lo stesso problema in data 3 maggio 2026.

- Attendi la risposta di Microsoft, solitamente entro 24-48 ore lavorative.

Cosa fare nell’attesa: esclusione temporanea

Se il file rilevato appartiene a un’applicazione aziendale critica o a un software fidato, un amministratore di sistema può aggiungere un’esclusione temporanea in Microsoft Defender. Questa operazione va eseguita solo se sei certo che il file sia legittimo.

# PowerShell (eseguire come Amministratore) Add-MpPreference -ExclusionPath "C:\Percorso\Completo\Del\File.exe" # Per escludere in base all'hash SHA256 (più sicuro) Add-MpPreference -ExclusionProcess "NomeProcesso.exe"

⚠ IMPORTANTENon aggiungere esclusioni globali o disabilitare Defender completamente. Le esclusioni devono essere limitate al file specifico e rimosse non appena Microsoft rilascia un aggiornamento correttivo.

Tabella comparativa: falso positivo vs. minaccia reale

| Indicatore | Falso Positivo | Minaccia Reale |

|---|---|---|

| Numero di segnalazioni | Molti utenti, stesso rilevamento, stesso giorno | Segnalazioni sparse nel tempo |

| VirusTotal | 0–2 engine su 70+ lo rilevano | Numerosi engine concordano |

| Firma digitale del file | Valida, produttore noto | Assente, scaduta o sospetta |

| Comportamento del sistema | Nessuna anomalia riscontrabile | CPU alta, connessioni anomale, file cifrati |

| Timing rispetto a update Defender | Coincide con aggiornamento firme | Indipendente dagli aggiornamenti |

| Percorso file segnalato | Cartelle di sistema o software noti | Temp, AppData, cartelle nascoste |

Storico dei falsi positivi più noti di Microsoft Defender

Non si tratta di un evento isolato. Microsoft Defender ha in passato segnalato come malware alcuni dei suoi stessi file di sistema o applicazioni molto diffuse. Tra i casi più noti:

- 2021 — Defender classificava erroneamente

chrome.execome minaccia su alcuni sistemi aggiornati. - 2022 — Un aggiornamento delle firme identificava file di Office come malware su macchine enterprise.

- 2023 — Falso positivo su driver legittimi di periferiche audio, causando blocchi del sistema.

- 2024 — Rilevamento errato di

python.execome backdoor su macchine con ambienti di sviluppo.

In tutti questi casi, Microsoft ha rilasciato un aggiornamento correttivo delle firme nel giro di 24–72 ore.

Conclusioni: cosa fare adesso

Sulla base dei dati disponibili al 3 maggio 2026, Trojan:Win32/Cerdigent.A!dha presenta tutti i caratteri di un falso positivo introdotto da un recente aggiornamento delle definizioni di Microsoft Defender. Il volume e la simultaneità delle segnalazioni, l’assenza di comportamenti anomali riportati dai sistemi colpiti e il suffisso !dha (detection euristica) supportano questa ipotesi.

L’aggiornamento è stato risolto con la versione 1.449.430.0 delle definizioni di Windows Defender aggiornate tramite Windows Update.

✅ AZIONI RACCOMANDATE

- Verifica il file su VirusTotal prima di qualsiasi azione.

- Invia una segnalazione di falso positivo a Microsoft tramite aka.ms/wdsi.

- Mantieni Defender aggiornato: il fix arriverà con un aggiornamento delle firme.

- Se il file è critico, usa l’esclusione temporanea solo dopo aver verificato la firma digitale.

- Monitora questa pagina e i canali Microsoft per aggiornamenti ufficiali.